Une récompense de 10 millions de dollars

Pour les remporter, il ne faut pas acheter un jeu de grattage, ni même un billet de tombola, ou encore participer à la Lotería de Navidad en Espagne. Comme dans les westerns spaghettis, répondre à un avis de recherche contre des malfaiteurs, par des renseignements. En effet, le Département d’État américain annonce une gratification numéraire pouvant croître jusqu’à 10 000 000 $, pour toute information menant à l’identification, ou à la localisation de toute personne occupant un poste clé au sein du groupe criminel, usant du RaaS connu sous le nom de « DarkSide ».

Une récompense pouvant aller jusques et y compris à 10 000 000 $, en outre, le ministère en octroie une autre jusqu’à 5 000 000 $, cette fois pour toute indication conduisant à l’arrestation, comme à la condamnation, ce dans n’importe quel pays, de tout individu ayant ou tenté participer à un incident lié au RaaS (Ransomware as a Service) DarkSide. L’affaire dite de Colonial Pipeline en mai 2021 a mis le feu aux poudres. L’infection par codes malveillants a abouti à la décision de la société de fermer de manière proactive et temporaire le pipeline de 5 500 miles qui transporte 45 % du carburant utilisé sur la côte est des États-Unis.

Le Département qui gère le programme de récompenses pour la criminalité transnationale organisée (TOCRP) est en étroite coordination avec ses partenaires fédéraux chargés de l’application de la loi. Dans le communiqué de presse, l’institution clame haut et fort que plus de 75 hors-la-loi transnationaux et grands trafiquants de stupéfiants ont été traduits en justice depuis 1986 grâce aux efforts conjoints avec le NRP (Programme de récompense des narcotiques). Le ministère se targue d’avoir versé plus de 135 millions de dollars à ce jour.

Une autre somme du même acabit est offerte envers un ressortissant colombien pour un système de corruption présumé. D’après l’acte d’accusation de dix-neuf pages, les cinq hommes auraient reçu 1,6 milliard de dollars du Venezuela et auraient transféré 180 millions de dollars par ou vers des comptes bancaires aux États-Unis. Les trois Colombiens et les deux Vénézuéliens font face à un chef d’accusation de conspiration en vue de commettre un blanchiment d’argent et à quatre de blanchiment d’argent. « À partir de 2015, Pulido et d’autres individus ont commencé à travailler pour obtenir ou conserver des contrats pour fournir de la nourriture au peuple vénézuélien. Pulido et ses co-conspirateurs auraient majoré le coût de production des boîtes de nourriture afin de réaliser un profit personnel sur leur production », peut-on lire dans le communiqué.

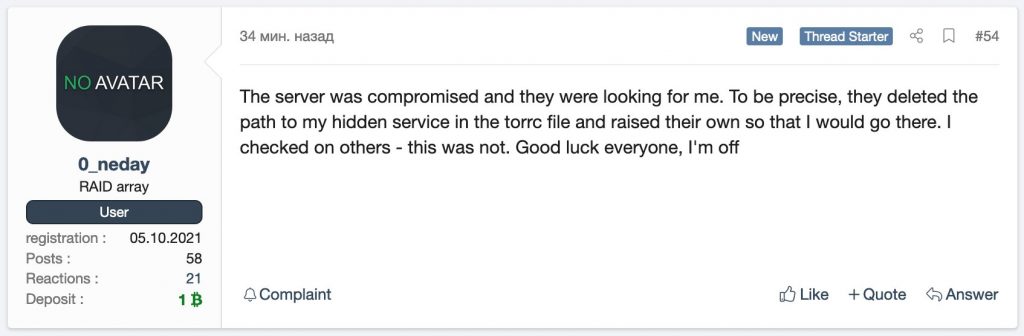

De DarkSide à REvil

REvil, connu également sous le nom de Sodinokibi, a été détecté pour la première fois en avril 2019. Il exploitait la vulnérabilité O-Day Oracle WebLogic. Les opérateurs développant et commercialisant ce ransomware ont déclaré « être d’anciens affiliés de GrandCrab ayant acheté le code source ». REvil est vendu en tant que RaaS sur les forums cybercriminels russophones par l’identité numérique « UNKN » depuis mai 2019, explique L’Usine Digitale. L’association avait disparu la veille de la fête nationale française avant de réapparaître début septembre. Il semble que cette fois, REvil n’est plus. Un acteur lié à REvil connu sous « 0_neday » annonçait la fin des activités. La motivation est extrêmement simple et compréhensible. Un un tiers non identifié dispose d’une copie de l’infrastructure du groupe, jusqu’aux clés privées des sites accessibles via Tor.

Selon le département américain du Trésor, les opérateurs derrière les ransomware ont capté à minima la cagnotte de cinq milliards de dollars en quelques années. Le conglomérat REvil était connu pour exiger des sommes très élevées afin de déchiffrer les données cryptées. Le record est de 70 millions de dollars américains. En juin 2021, le président américain Joe Biden menaçait son homologue russe Vladimir Poutine de conséquences s’il ne prenait pas de mesures contre les groupes de cybercriminels usant de codes malveillants depuis la Russie. Le gouvernement allemand d’Angela Merkel abordait aussi régulièrement cette même menace avec l’administration russe, selon le ministère des Affaires étrangères. Mais l’identification concrète de suspects est considérée comme extrêmement difficile.

Pourtant et depuis plusieurs mois, l’Office fédéral de la police criminelle (BKA) et le Baden-Württemberg LKA (police de proximité) enquêtent sur le groupe REvil. Les forces de l’ordre allemandes auraient identifié l’un des opérateurs principaux, révèlent Die Zeit et BR24 dans deux articles publiés le 28 octobre 2021. Sur les réseaux sociaux, Nikolay K. (nom modifié) se présente comme un trader de cryptomonnaies, dont sa devise est « In Crypto we trust ». L’investigation permet de se faire une idée précise du comportement de l’homme en question : maison avec piscine près d’une grande ville du sud de la Russie, vacances de luxe à Dubaï et aux Maldives, un yacht à 1 300 euros par jour. Les enquêteurs pensent que cet homme serait l’un des cerveaux du célèbre logiciel malveillant REvil et de son prédécesseur présumé Gandcrab. Car « son train de vie luxueux est vraisemblablement financé par l’argent des extorsions – versé par les entreprises et les autorités victimes d’attaques de pirates informatiques ».

11 personnes arrêtées en Ukraine

La police ukrainienne a révélé l’arrestation d’un groupe usant de ransomware. Ces derniers auraient attaqué une cinquantaine d’entreprises en Europe comme en Amérique. La réclusion encourue est au maximum de douze années. « Les infractions pénales ont été découvertes par des officiers du département de cyberpolice, en collaboration avec la direction des enquêtes de la police nationale, des représentants du bureau du procureur général, avec la participation de collègues de l’Union européenne, de l’Union européenne, des forces de l’ordre de France, des États-Unis, des Pays-Bas et de Norvège », explique le communiqué en date du 29 octobre 2021.

Le groupe était composé de 11 membres. Deux d’entre eux distribuaient directement le logiciel malveillant, tandis que les autres assuraient le support des serveurs et aidaient à retirer l’argent obtenu par des moyens illégaux. Le cumul des sommes avoisinerait les 120 millions de dollars. Les pertes subies par les proies s’élèvent à 120 millions de dollars. Parmi les victimes figurent des entreprises de France, de Norvège, d’Allemagne, de Suisse, des Pays-Bas, du Royaume-Uni et des États-Unis. Ce sont vingt-huit perquisitions qui ont été effectuées dans la ville de Kiev, les régions de Volyn, Ternopil, Kharkiv, Zaporizhia et de Donetsk.

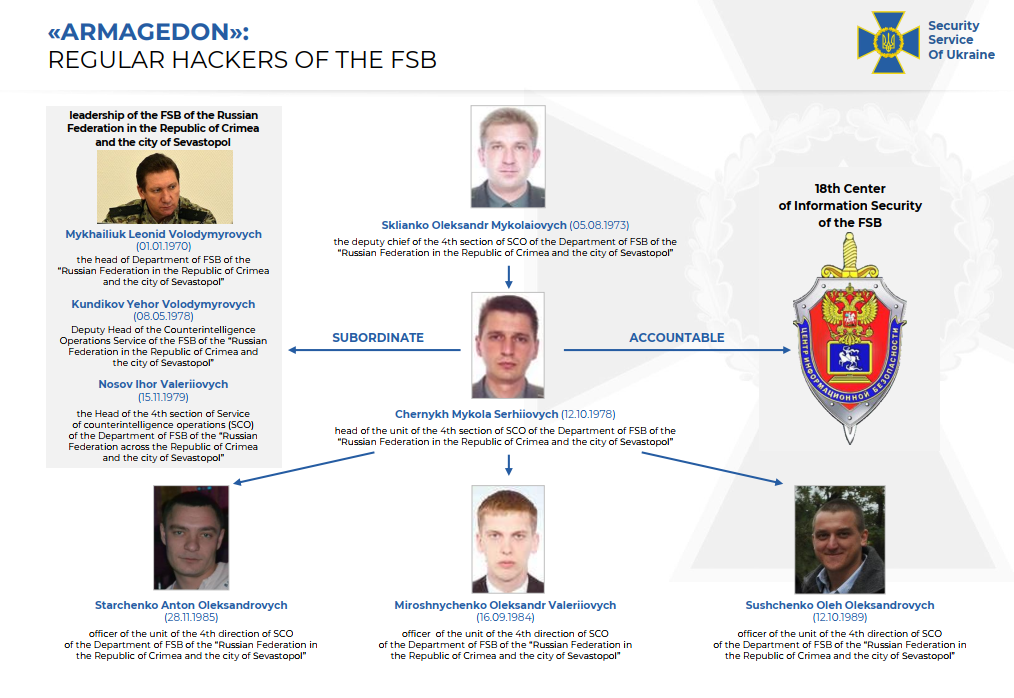

Le FSB à l’origine d’attaque contre des agences gouvernementales ukrainienne

L’information va faire grand bruit. Les experts en cybersécurité du SBU « ont identifié les pirates informatiques du célèbre groupe ARMAGEDON, responsables de plus de 5 000 cyberattaques contre des organismes gouvernementaux ukrainiens et des infrastructures critiques », indique le site Ukrinform. Il a été établi que ledit groupe fait partie du FSB, et que ce dernier « opérant depuis la Crimée occupée, ainsi que des traîtres qui ont pris le parti de l’ennemi lors de l’occupation de la péninsule en 2014 », rapportait le communiqué de presse de la SBU.

Depuis l’annexion de la péninsule ukrainienne de Crimée par la Russie en 2014, l’éclatement du conflit armé dans l’est de l’Ukraine, entre forces ukrainiennes et séparatistes pro-russes, a fait depuis plus de 13 000 morts. Depuis sept années, les auteurs supposés, ci-dessus (demeurant innocent avant d’être reconnus responsables) auraient mené plus de 5 000 cyberattaques et poursuivi les tentatives d’infection de plus de 1 500 systèmes informatiques gouvernementaux. Les principaux objectifs du groupe dirigé par le FSB étaient les suivants :

- Prendre le contrôle d’infrastructures critiques (centrales électriques, systèmes de chauffage et d’approvisionnement en eau)

- Collecte de renseignements sur la sécurité, la défense et les opérations des agences gouvernementales

- Mener des opérations psychologiques

- Bloquer les systèmes d’information

Actuellement, cinq membres de l’organisation criminelle ont été accusés de haute trahison en vertu de l’art. 111 du Code pénal ukrainien. Selon les renseignements dont dispose le SBU, le groupe de hackers ARMAGEDON est un projet spécial du FSB, dont la cible principale était l’Ukraine. « Son travail était coordonné par le 18e centre (centre de sécurité de l’information) du FSB, basé à Moscou ». Une enquête plus approfondie, comprenant des examens médico-légaux, est en cours. Elle a pour finalité de traduire en justice les agents du FSB accusés d’espionnage, d’interférence non autorisée avec les systèmes informatiques et de création de logiciels ou de matériels malveillants.

Ping : Ransomware : GoldDust remporte la mise, face à REvil – Libre Expression

Ping : « Alea jacta est » – Libre Expression

Ping : Un risque évalué à 6 000 000 000 000 dollars – Libre Expression

Ping : La lingerie française attaquée – Libre Expression

Ping : REvil démantelé par la Russie – Libre Expression

Ping : Wazawaka arrêté à Kaliningrad - Libre Expression

Ping : Cyberattaque d'un pipeline aux USA - Libre Expression