Ransomware : GoldDust remporte la mise, face à REvil

Quelque 150 personnes qui achetaient, ou vendaient de la drogue, ou des armes sur le DarkWeb ont été appréhendées dans le monde entier, lors de l’un des plus amples coups de filet à ce jour concernant la version profonde d’Internet, a annoncé Europol, mardi 26 octobre. La dernière opération d’Europol, GoldDust a permis d’arrêter pas moins de sept individus, mais pas des moindres dans l’Univers du ransomware, Sodinokibi/REvil.

Comme une pieuvre étend ses bras, l’opération « DarkHunTOR » « consistait en une série d’actions séparées, mais complémentaires en Australie, Bulgarie, France, Allemagne, Italie, aux Pays-Bas, en Suisse, au Royaume-Uni et aux États-Unis », précisait l’agence. Aux États-Unis, quelques 65 personnes ont été capturés légitimant, entre autres, 47 en Allemagne, 24 au Royaume-Uni, quatre en Italie et autant aux Pays-Bas. Plusieurs « constituaient des cibles d’importance » pour Europol. Les forces de l’ordre ont également saisi 26,7 millions d’euros en numéraire et monnaies électroniques ainsi que de la drogue, notamment 25 000 comprimés d’ecstasy, et 45 armes à feu.

Le 4 novembre 2021, les autorités roumaines ont capturé deux individus soupçonnés d’infections par codes malveillants en déployant le ransomware Sodinokibi/REvil. Ils seraient, selon Europol, responsables de 5 000 infections, et auraient empoché pas moins d’un demi-million d’euros de rançons. Depuis février 2021, les forces de l’ordre ont appréhendé trois autres affiliés de Sodinokibi/REvil, et deux suspects liés à « GandCrab ». Ce sont là quelques-uns des résultats de l’opération GoldDust, qui a impliqué 17 pays (Australie, Belgique, Canada, France, Allemagne, Pays-Bas, Luxembourg, Norvège, Philippines, Pologne, Roumanie, Corée du Sud, Suède, Suisse, Koweït, Royaume-Uni, États-Unis), Europol, Eurojust et INTERPOL. « Toutes ces arrestations font suite aux efforts conjoints des services répressifs internationaux pour identifier, mettre sur écoute et saisir une partie de l’infrastructure utilisée par la famille de ransomware Sodinokibi/REvil, qui est considérée comme le successeur de GandCrab. »

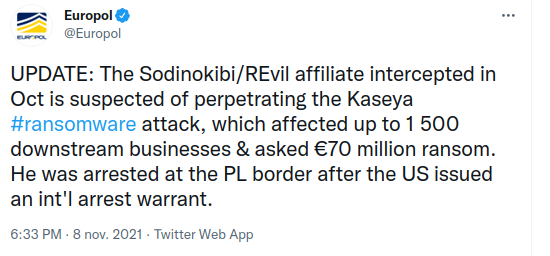

Depuis 2019, plusieurs firmes planétaires ont été confrontées à de graves cyberattaques, à travers le ransomware Sodinokibi/REvil. Début octobre, un affilié de Sodinokibi/REvil a été arrêté à la frontière polonaise après l’émission d’un mandat d’arrêt international par les États-Unis. Ce ressortissant ukrainien est soupçonné d’avoir perpétré l’offensive Kaseya, pour laquelle Sodinokibi/REvil a demandé une rançon d’environ 70 millions d’euros. En février, avril et octobre 2021, les autorités sud-coréennes ont capturé trois affiliés impliqués dans les clans de ransomware GandCrab et Sodinokibi/REvil, qui ont fait plus de 1 500 victimes. Le 4 novembre 2021, c’est au tour des autorités koweïtiennes d’arrêter un autre affilié de GandGrab, « ce qui signifie qu’au total, sept suspects liés aux deux familles de ransomware ont été arrêtés depuis février 2021. Ils sont soupçonnés d’avoir attaqué environ 7 000 victimes au total ».

De GrandCrab à Sodinokibi/REvil

Un pic d’activité d’infections par ransomware avait été détecté lors des deux premiers trimestres 2020. « Il est lié à un groupe appelé GrandCrab, dont l’activité a été réduite depuis l’arrestation de son distributeur en Biélorussie en août 2020. Un deuxième pic a été constaté en juillet 2021, lié au groupe de ransomware Babuk, à l’origine d’une cyberattaque contre la police du District de Columbia aux États-Unis », explique Sud Ouest. En effet, les autorités biélorusses venaient de capturer une personne de 31 ans accusée d’avoir commercialisé le rançongiciel GandCrab. L’homme avait été arrêté à Gomel, une petite ville du sud-est de la Biélorussie, aux frontières de la Russie et de l’Ukraine.

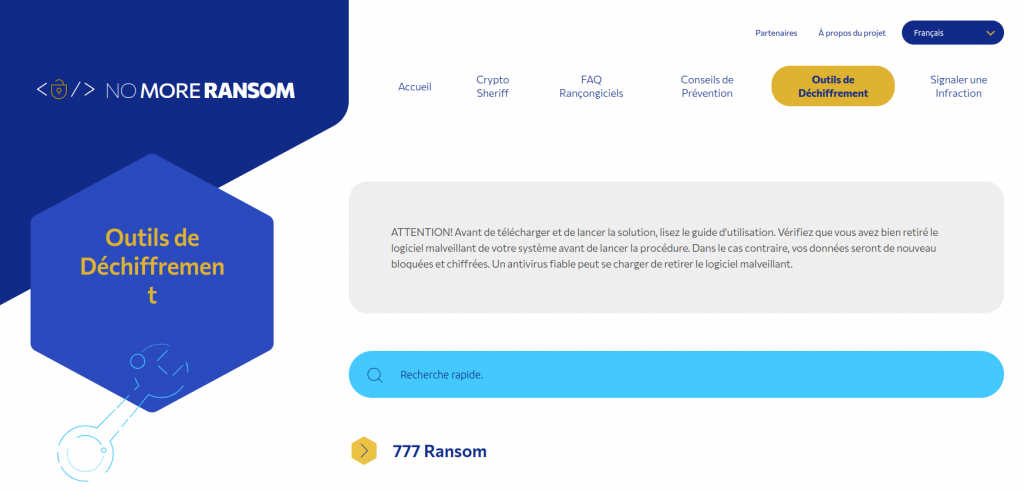

Mais, l’agence européenne soutient une enquête menée par la Roumanie ciblant la famille de ransomwares GandCrab. Avec plus d’un million de victimes dans le monde, GandCrab était l’une des familles de ransomware les plus prolifiques sur Terre. Ces efforts conjoints ont abouti à la publication de trois outils de décryptage par le biais du projet No More Ransom. Cela a permis de sauver plus de 49 000 systèmes d’information et plus de 60 millions d’euros de rançons non payées à ce jour. L’enquête a parallèlement porté sur les affiliés de GandCrab, dont certains auraient évolué vers Sodinokibi/REvil. L’opération GoldDust s’est également appuyée sur les pistes de cette précédente enquête visant GandCrab, assure Europol.

Actuellement, No More Ransom bénéficie d’outils de décryptage pour GandCrab (versions V1, V4 et V5 jusqu’à V5.2) et pour Sodinokibi/REvil. Les méthodes de décryptage de Sodinokibi/REvil ont aidé plus de 1400 entreprises à déchiffrer leurs réseaux, épargnant près d’un demi-milliard (0, 475) d’euros de pertes potentielles.

Ping : Emotet is back – Libre Expression

Ping : Ransomware, une année record – Libre Expression

Ping : REvil démantelé par la Russie – Libre Expression