Cyberattaques : un fléau qui frappe la France

En France, les cyberattaques ne cessent de se multiplier, touchant aussi bien les hôpitaux que les entreprises privées. Le site Ransomware Live recense déjà 402 attaques revendiquées par des groupes criminels organisés, ce depuis 2017. Un chiffre impressionnant, qui ne reflète pourtant qu’une partie de la réalité, puisque de nombreuses intrusions restent dans l’ombre. Les conséquences pour les entreprises subissant des cyberattaques peuvent être multiples : financières, réputationnelle et juridique.

Les conséquences sont lourdes : pertes financières, atteinte à l’image, responsabilité juridique… faillite. Aucun secteur n’est épargné. Les cybercriminels, souvent jeunes, multiplient les assauts en exigeant des rançons contre la restitution ou la non-divulgation de données chiffrées. Mais les premières attaques remontent au 11 décembre 1989.

Une menace omniprésente, des conséquences sans limites !

Les vendredi 12 et samedi 13 mai 2017, Renault a dû interrompre la production dans de nombreuses usines à Batilly en Meurthe-et-Moselle, Douai dans le Nord, Sandouville en Seine-Maritime, Novo Mesto dans le sud-est de la Slovénie ou encore à Pitesti, en Roumanie. Il était urgent d’isoler les ordinateurs et les serveurs infectés par le ransomware Wannacry. Europol qualifie cette cyberattaque « d’un niveau sans précédent », car plusieurs dizaines de milliers de systèmes d’informations sont affectés, dans au moins 70 pays.

Il n’y a pas un seul jour où des sociétés publiques comme privées ne soient sous le joug de groupes composés de cybercriminels, souvent jeunes. Les ransomwares « Qilin » revendique les cyberattaques de Bio3g, Wouters France, EPLS, PathoQuest, « The Gentlemen » affiche LPP, SAelen/Heizomat et Peggy Sage via « Datacarry ».

Depuis « Wannacry » et Renault en 2017 , les ransomwares sont responsables de plus de 400 attaques réussies et rendues publiques dans l’hexagone. Parmi les plus actifs : LockBit (91 attaques connues), Qilin (30), 8Base (27), RansomHub (18), Hunters (12), Alphv/BlackCat (11), et d’autres comme Cl0p, Cactus, Play…

Double extorsion

Si les ransomwares dominent l’actualité, ils ne sont pas seuls. Les principaux vecteurs les plus connus du grand public sont les ransowmares, phishing et spear-phishing comme les attaques DDoS.

Le phishing consiste à piéger les victimes par de faux courriels pour leur soutirer des informations sensibles. Le spear-phishing va plus loin, avec des messages personnalisés et donc plus crédibles. Les attaques DDoS, déni de service distribué paralysent quant à elles des sites web en les saturant de requêtes.

Ces méthodes, souvent combinées, peuvent conduire à l’arrêt total d’une activité. De nombreux groupes, tels que Datacarry, adoptent une stratégie de double extorsion : ils menacent de les divulguer si la rançon n’est pas payée.

(Crédits : Anete Lusina/Pexels)

Ces attaques peuvent paralyser les sites web d’entreprises, entraînant des pertes financières et une altération de la réputation, voire bien pire : la faillite. Le plus emblématique des exemples sur les conséquences des cyberattaques se déroule outre-manche. Le géant britannique du transport, KNP Logistics a dû fermer ses portes en mai 2025 après une attaque du ransomware Akira de juin 2023. Une faillite brutale après 158 ans d’existence.

L’attaque de Peggy Sage par Datacarry

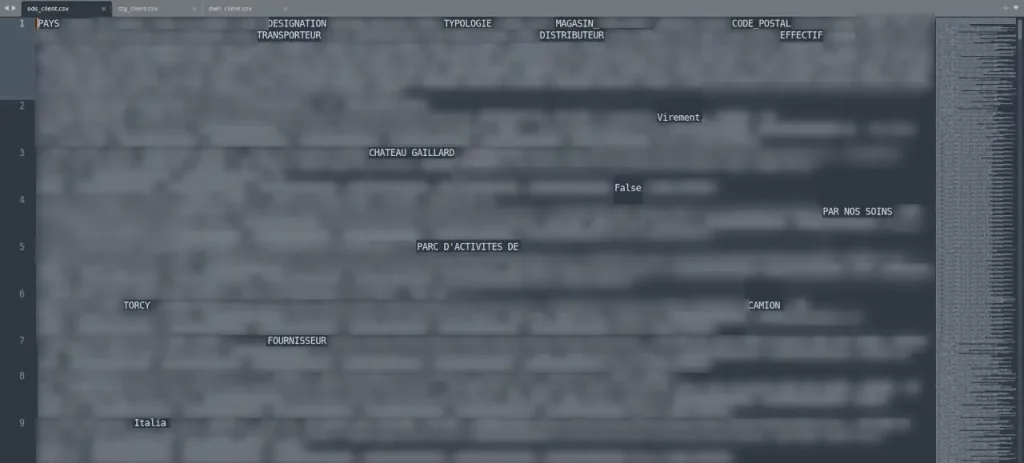

Le 15 août 2025, la marque française de cosmétiques Peggy Sage a été victime d’une cyberattaque revendiquée par le groupe Datacarry. Les opérateurs derrière le ransomware divulguent 11,3GB de données compressées sur leur site vitrine. L’ensemble des informations une fois décompressé atteint 14,3 GB. Quatre dossiers et trois documents au format CSV : stg_client de 6,9 Mo, un autre ods_client de 139.1 ko et dwh_client de 963,4 ko.

Respectivement, ils affichent 268, 12742 et 1896 lignes. Puis quatre dossiers : Personnel de 1,2 Go (1,4 Go décompressé), shop_personnel de 5,9 Go (6,1 Go), recrut de 644,3 Mo (880,9 Mo), webOrders_old de 141,7 Mo (501,3 Mo) et recrut2 de 4,2 Go (5,5 Go).

Les fichiers divulgués sont particulièrement sensibles : données personnelles (pièces d’identité, cartes vitales, coordonnées bancaires, adresses, numéros de téléphone…), documents RH (Documents pour le recrutement, correspondances France Travail, organigramme…), données internes (commandes, bases clients, favoris de navigation…). (Crédits : capture d’écran)

Autrement dit, des informations exploitables pour lancer d’autres attaques ciblées contre les salariés ou les clients, par phishing ou usurpation d’identité. Chaque nouvelle cyberattaque rappelle la même réalité : la cybersécurité n’est plus un sujet réservé aux experts. Elle concerne les entreprises, leurs employés, et les citoyens dont les données circulent désormais sans protection. À l’heure où plus de 400 attaques revendiquées depuis 2017, rien qu’en France par ransomware, ont déjà été revendiquées par les cybercriminels, la question n’est plus de savoir si une vous allez être attaqué, mais : quand ?

Ping : Ransomware: Colosses aux pieds d’argile - Libre Expression

Ping : La cyberguerre de l’Or noir - Libre Expression

Ping : Les nouvelles lignes de faille du numérique (2/4) - Libre Expression

Ping : Les nouvelles lignes de faille du numérique (3/4) - Libre Expression