Les nouvelles lignes de faille du numérique (3/4)

Les vulnérabilités naissent aussi d’un enchevêtrement de dépendances, d’infrastructures vieillissantes et d’arbitrages politiques, au niveau étatique comme européen. Pour chaque défaillance du corps humain, l’amalgame de traitement pourrait causer des désagréments. Par conséquent, aller au-delà de cinq prescriptions médicamenteuses après 65 ans ne serait pas adéquat. C’est ainsi que l’histoire de surcharge, à l’instar d’un ascenseur, d’un système d’information fragile, mal géré et malade.

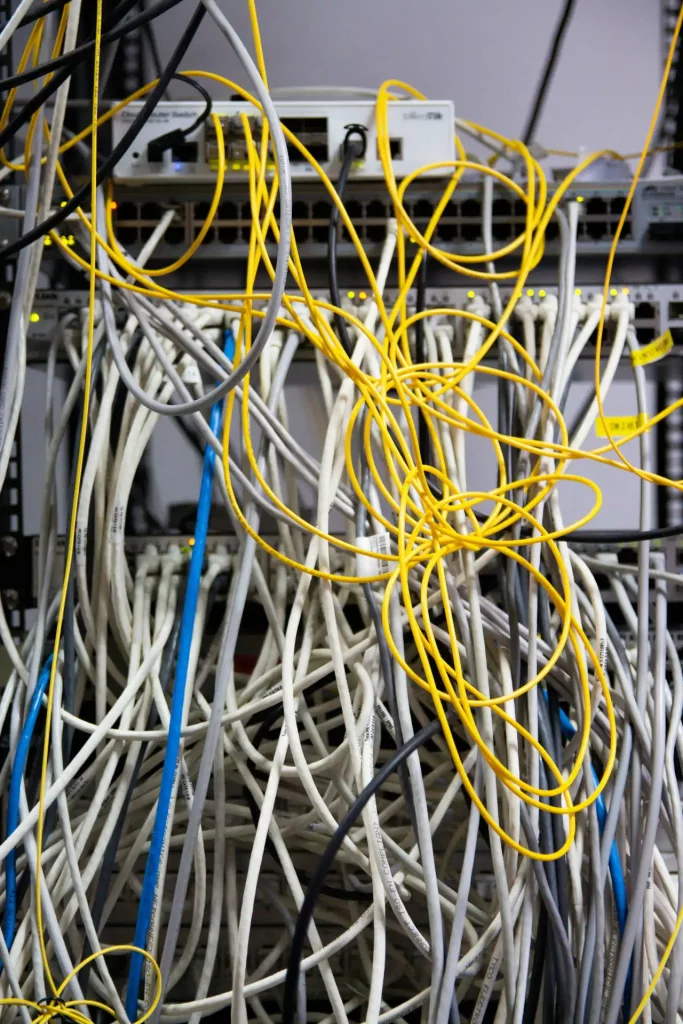

Il est courant d’évoquer les gentils et les méchants, les blancs et les noirs, comme lorsque, gamins, nous jouions aux gendarmes et aux voleurs. Il est de bon ton de parler de cybersécurité en termes de duel clair, d’un côté les défenseurs, de l’autre les attaquants. Une facilité de langage commode, mais incomplète. Les vulnérabilités émergent d’un système où les outils d’exploitation sophistiqués circulent au-delà de leur usage et mésusage. Le problème n’est donc pas uniquement celui du hacker. Il est aussi celui de l’architecture, de l’entretien et du pouvoir. L’extinction de réseaux encore utilisés par des équipements, comme les ascenseurs, la pression record des géants comme les GAFAM à Bruxelles nous raconte une même histoire. Un système devient fragile parce qu’il est mal gouverné.

0-day, réseaux vieillissants, lobbying, arrêt des 2G/3G…

Le kit d’exploitation Coruna constitue un framework offensif ciblant les appareils sous iOS. Il repose sur l’orchestration de multiples chaînes d’exploitation combinant au total 23 vulnérabilités distinctes. Conçu comme une plateforme modulaire, il permet une compromission quasi complète. Le kit implémente des mécanismes de fingerprinting afin d’adapter dynamiquement la chaîne d’attaque à la version d’iOS (13 à 17.2.1) et au modèle ciblé. Son but est de maximiser la fiabilité de l’exploitation, mais à l’origine une boite d’outils de piratage d’iPhone utilisés par des espions russes en Ukraine. Ce qui donne écho à la cyberattaque concernant Signal en Allemagne.

Initialement observé dans des opérations liées à des acteurs de surveillance commerciale, Coruna illustre un phénomène critique de prolifération de cybercriminels. Ce notamment lors des campagnes de vol de données et de cryptoactifs, explique Google Threat Intelligence (GTIG). Ils indiquent avoir constaté des fragments de la chaîne dans des actions très ciblées. Puis dans des attaques en watering hole. Ces offensives visent des utilisateurs Ukrainiens, avant une récupération dans des opérations bien plus vastes. Elles sont attribuées à un acteur basé en Chine. Ce phénomène traduit une évolution du cybercrime.

La vulnérabilité des équipements oubliés

À première vue, les ascenseurs ne sont pas concernés par des 0-day. Pourtant, ils le sont à travers les dépendances techniques héritées. Le décret n° 2026-166 du 4 mars 2026, publié au Journal officiel du 6 mars, vise à maintenir le niveau de sécurité des ascenseurs face à l’arrêt des réseaux de télécommunication dit 2G/3G. Certaines dispositions sont d’ores et déjà en vigueur au 1er avril 2026, et le 15 mai pour le contrôle technique. Ce qui se joue ici est plus important qu’un simple ajustement réglementaire.

La Banque des Territoires rappelle que le décret impose le remplacement des systèmes de communication d’urgence reposant encore sur le RTC ou la 3G. La Fédération des ascenseurs indique que le parc français compte 661 000 unités, dont 290 000 sont toujours équipés de dispositifs de téléalarme utilisant les réseaux 2G/3G.

(Crédits : Paul Seling/Pexels)

Ici, la dette technique ne se traduit pas seulement par un logiciel obsolète ou un serveur mal patché. Elle révèle une vérité souvent négligée. Les couches les plus anciennes ne disparaissent pas. Elles s’incrustent dans les bâtiments, les ascenseurs, les alarmes, les systèmes de santé ou les téléassistances. Elles deviennent ainsi des points de fragilité au moment même où l’on prétend « basculer » vers le nouveau. Là encore, la menace ne vient pas d’abord d’un adversaire, mais d’un empilage. Des réseaux s’éteignent, des équipements ne sont pas modernisés à temps, la réglementation rattrape l’urgence… Le cyber, au sens large, n’est pas seulement un espace d’attaque : c’est aussi le lieu où l’obsolescence se transforme en risque concret.

Fragilité politique d’un numérique sous influence

Le troisième niveau de faille est le moins visible, quoique : le Lobbying. Omniprésent, il désigne une activité d’influence sur le pouvoir politique. Selon SynthMedia, s’appuyant sur un rapport relève qu’à Bruxelles, les groupes de pression comptaient fin 2025 quelque 890 représentants. L’Observatoire des multinationales, qui reprend les mêmes chiffres, ajoute que les dépenses annuelles de lobbying du secteur atteignent désormais 151 millions d’euros, en hausse d’un tiers depuis 2023, et que dix entreprises représentent à elles seules 49 millions, Meta truste la première place.

Ces chiffres ne constituent pas un scandale, ils décrivent juste un rapport de force présent dans les différentes couches de la société. La régulation du numérique européen est une âpre bataille où les entreprises disposent de moyens d’influence considérables. L’Observatoire souligne qu’au premier semestre 2025, les lobbyistes obtiennent 378 rendez-vous avec des membres du Parlement. La norme se travaille, se commente, se contourne et parfois se neutralise sous une pression continue.

La cybersécurité se joue aussi

dans les textes

Un kit d’exploit prospère grâce à l’existence d’un marché, de l’offre et de la demande. Ainsi, des ascenseurs restent dépendants de réseaux obsolètes parce que les transitions se font trop tard ou trop lentement. La cybersécurité n’est pas que l’affaire des équipes techniques. Elle résulte aussi de la force de la régulation, de la capacité à imposer des exigences industrielles, de la vitesse à laquelle on oblige les acteurs à moderniser, à documenter, à réduire la dépendance ou rendre des comptes.

Certaines fragilités sont subies, entretenues, découvertes, tolérées. Puis certaines s’aggravent par des arbitrages politiques qui laissent les dépendances sédimenter jusqu’à l’incident. Le numérique mal gouverné n’est pas seulement un numérique vulnérable ; c’est un numérique qui produit lui-même les conditions de sa propre faiblesse. (Crédits : Oluwatosin A/Pexels)

Coruna, les ascenseurs et l’armée de lobbyistes racontent une seule histoire. Ils décrivent trois couches d’une même vulnérabilité. La première est technique : des outils offensifs de très haut niveau circulent plus qu’hier. La deuxième est matérielle : des équipements ordinaires restent suspendus à des infrastructures anciennes. La troisième est politique : la norme censée corriger ces failles se construit sous une pression privée massive. Un système peut être innovant, et profondément fragile. Il peut multiplier les prouesses techniques tout en accumulant des angles morts et les dépendances. La cybersécurité ne consiste plus seulement à colmater des failles. Elle suppose de gouverner un ensemble de vulnérabilités techniques, infrastructurelles et politiques qui, ensemble, dessinent l’état réel de notre souveraineté numérique.

Ping : Les nouvelles lignes de faille du numérique (1/4) - Libre Expression

Ping : Les nouvelles lignes de faille du numérique (2/4) - Libre Expression

Ping : Les nouvelles lignes de faille du numérique (4/4) - Libre Expression